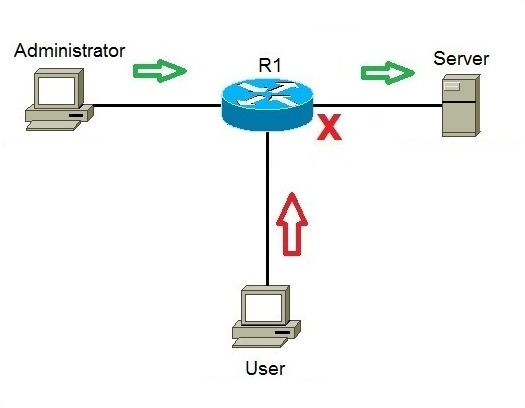

در توضیح مفاهیم کلی Access list ویژگی است در روتر (یا سوئیچ هایلایه3) که به شما این امکان را میدهد تا بتوانید بروی ترافیکهای انتقالی در شبکه، تفاوتهایی را لحاظ کنید. به عنوان مثال، در داخل یک LAN هیچ کاربری به غیر از تعداد معدودی (مانند کارشناسان واحد فنآوری اطلاعات – واحدهای مدیریتی و …) حق دسترسی به VLAN واحد مالی را ندارد. در این حالت ترافیک تمام VLANهای غیر مالی بایستی به سمت VLAN مالی مسدود شود و آن تعداد اندک اجازه دسترسی بگیرند.

مثالی از دنیای واقعی

اگر بخواهیم مثالی از Access List یا ACL در دنیای واقعی بزنیم میتوانیم آنرا به کنترل ترافیک شهری تشبیه کنیم. در کنترل ترافیک مشخص میشود همه ماشینهای اجازه ورود به طرح ترافیک را ندارند، ماشینهای سنگین قبل از ساعت 12 اجازه تردد داخل شهر را ندارند و … . در دنیا شبکه نیز ACL نقش کنترلی ترافیک شبکه استفاده میشود. اکسس لیست ها، لیستی از قواعد و دستور برای کنترل ترافیک هستند که در دستگاههایی مانند فایروالها، روترها و … استفاده میشوند.

مفهوم firewall از مفهوم روتر زیاد جدا نیست، یک فایروال اول باید وسیله ای باشد مانند روتر که امکان ارتباط دو یا چند broadcast domain های متفاوت را به هم بدهد. ساده ترین مدلهای فایروالی سیسکو، روترهای سری 1800 و 1900 هستند.

نحوه عملکرد اکسس لیست

روتر براساس اکسس لیستهای تعریف شده پکتها را بازرسی میکند و به هر پکت قانون مربوط به آنرا اعمال میکند. این قوانین میتواند شامل اجازه، عدم اجازه، ارسال به مسیر دیگر، استفاده از مسیر خاص به ازای هر مبدا یا مقصد و … باشد. اکسس لیستها در دو مدل Standard، Extended کار میکنند که هر کدام از این مدلها میتوانند براساس شماره و عدد و یا نام باشند که در ادامه با آنها آشنا خواهیم شد.

انواع اکسس لیستها

برخی اکسس لیستها time base (براساس زمان و در بازههای زمانی مشخص) هستند و بر اساس شرایط زمانی تطابقها را انجام میدهند.

برخی دیگر از اکسس لیستها Zone base هستند. در حالت zone base، شبکه به zoneهای مختلف تقسیم میشود و بین آنها فایروال قرار میگیرد.

نوع دیگری از اکسس لیستها به صورت URL Inspect کار میکنند. آدرسی که در browser ها نوشته میشود نیز قابل بازرسی هستند، امکان دارد بخواهید دسترسی ها به برخی URL ها باز یا بسته باشد.

ویژگی دیگری وجود دارد به نام DPI یا Deep Packet Inspection که میتواند داخل محتوای داخل پکت را بررسی کند.

یکی از ویژگیهای کاربردی در اکسس لیستها PAM یا Port to Application Mapping نام دارد. زمانی که کاربری از اینترنت، درخواست ارتباط به یکی از سرویس دهنده سازمان (به عنوان مثال یکی از وب سایتها) را دارد، اولین دستگاهی که با آن مواجه میشود فایروال است. با توجه به برخی ملاحظات امنیتی امکان دارد پورت پابلیش شده در اینترنت با پورت داخل شبکه یکسان نباشد. زمانی که کاربر درخواست خود را میدهد فایروال با استفاده از قابلیت PAM، درخواست را به پورت مورد نظر redirect میکند.

بسیاری ویژگیهای دیگری نیز براساس تعاریف اکسس لیست وجود دارد.

Intrusion Prevention System / Intrusion Detection System

در فایروالها یا روترها IPS/IDS ها ماژولهایی هستند که در ناحیهای که دادههای بسیار مهم عبور میکند نصب میشود. این ویژگی به روتر اجازه میدهد با Database ایی که در آن signature وجود دارد کار کنند. ماژول های IDS، Database ای دارند که رفتار ترافیک را آنالیز میکند و در صورت خطرناک بودت تشخیص attack میدهد.

به طور خلاصه، اگر ترافیک عبوری باعث شود که براساس signatureهای داخل دیتابیس IPS/IDS تشخیص حمله براساس رفتار ترافیک داده شود، از بروز آن رفتار جلوگیری میکنند. این روش کم و بیش شبیه عملکرد آنتی ویروس هاست و البته نکته اینجاست که بهترین عملکرد اینگونه فرآیندها در زمان بروز بودن Databaseهایشان می باشد.

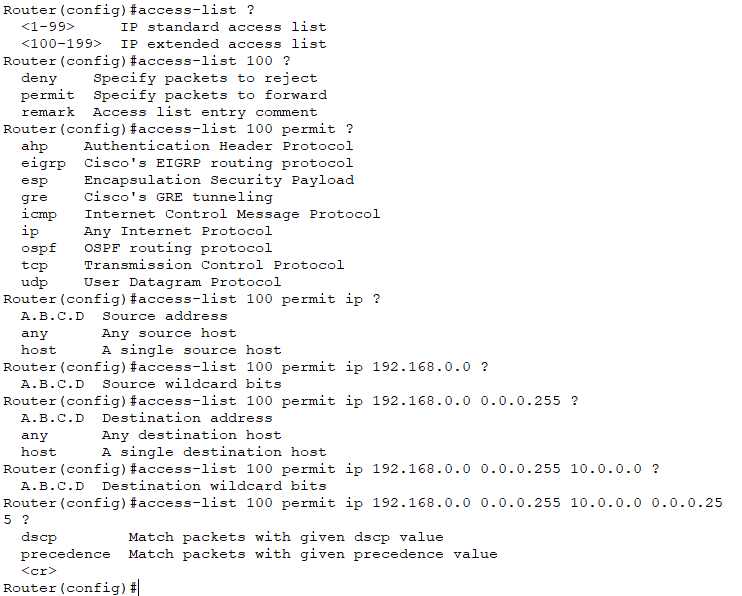

شرح روش های standard، extended

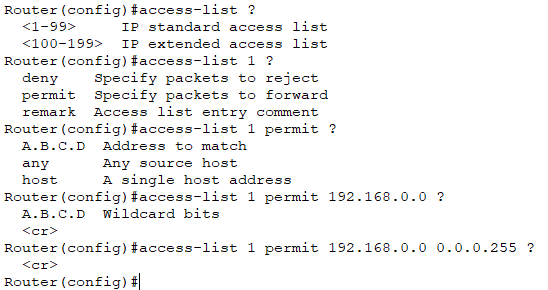

اکسس لیستها برای شروع تعریفشان به شماره احتیاج دارند. هر شماره اکسس لیست میتواند مجموعهای از قوانین باشد.

نوع نوشتار اکسس لیست:

Standard access list

یک روش برای نوشتن standard access list تعیین شمارهای بین 1 تا 99 میباشد.

این نوع اکسس لیست مبدا ارسال داده را هنگام عبور چک میکنند. در این نوع فقط میتوانیم قوانین خود را برای مبدا تعیین کنیم. باتوجه به تنظیمات کمتر در این مدل، این نوع اکسس لیستها خیلی سبکاند.

Extended Access List

این اکسس لیستها هم مبدا و هم مقصد را متوجه میشوند. برای طراحی کردن آنها باید از عددی بین 100 تا 199 را استفاده کنیم.